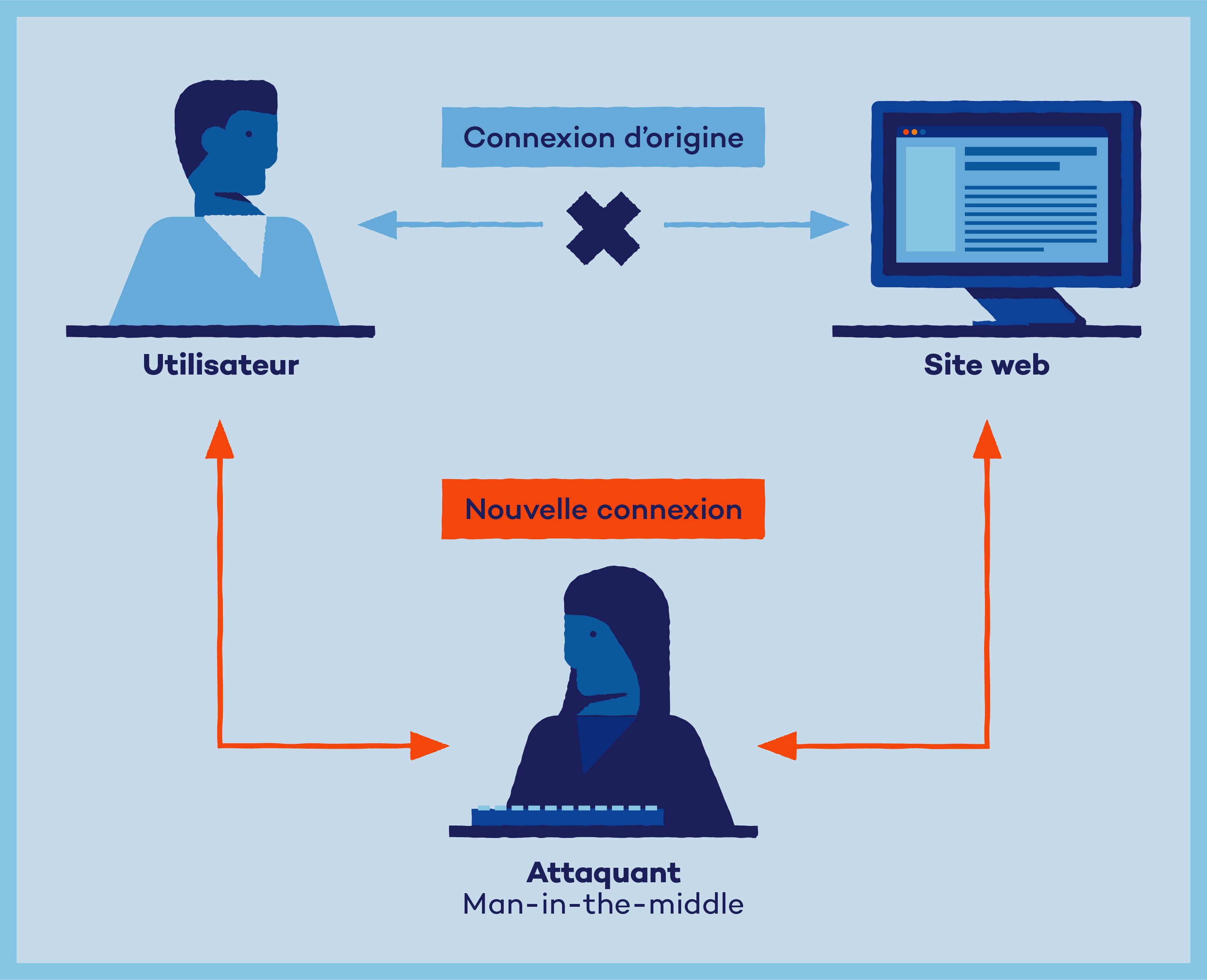

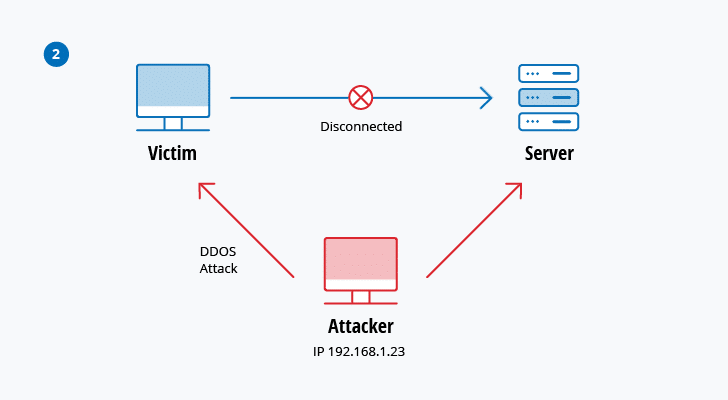

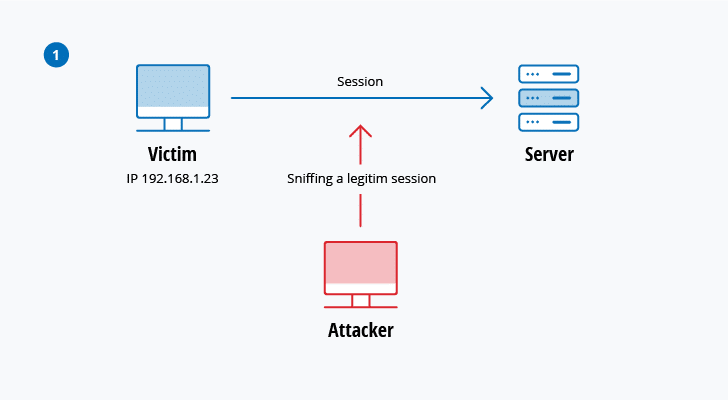

Principe de détournement de session 3.4.2 Exemples d'attaque Parmi les... | Download Scientific Diagram

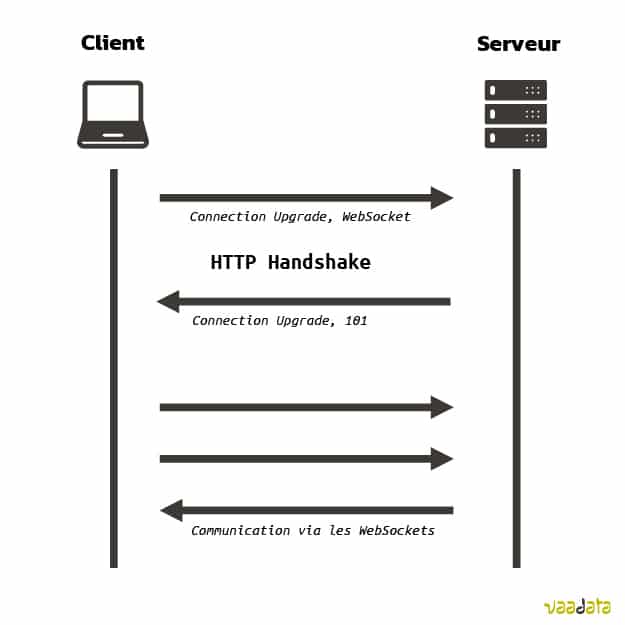

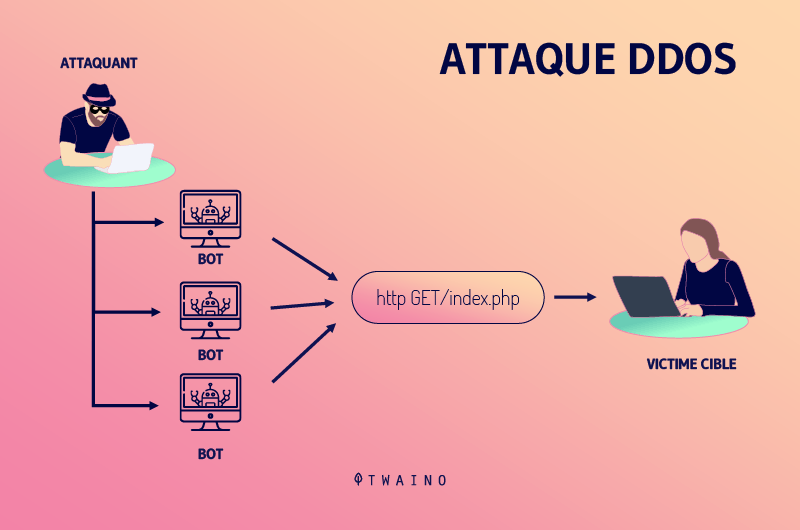

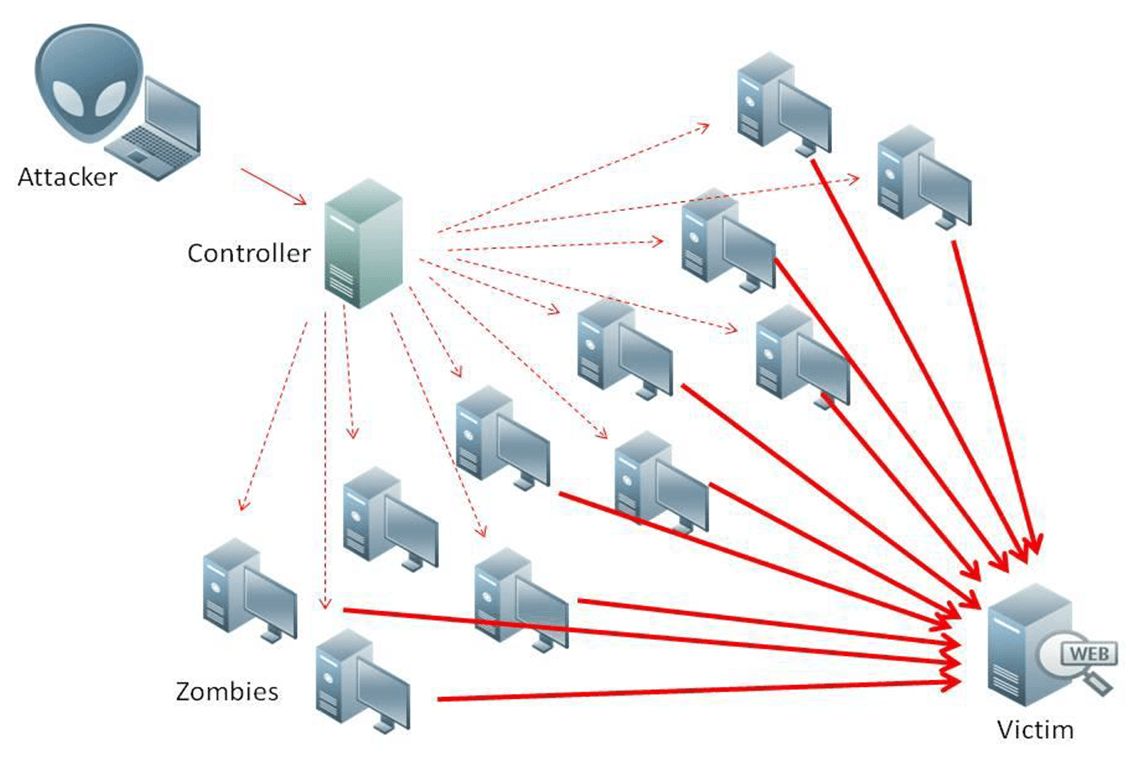

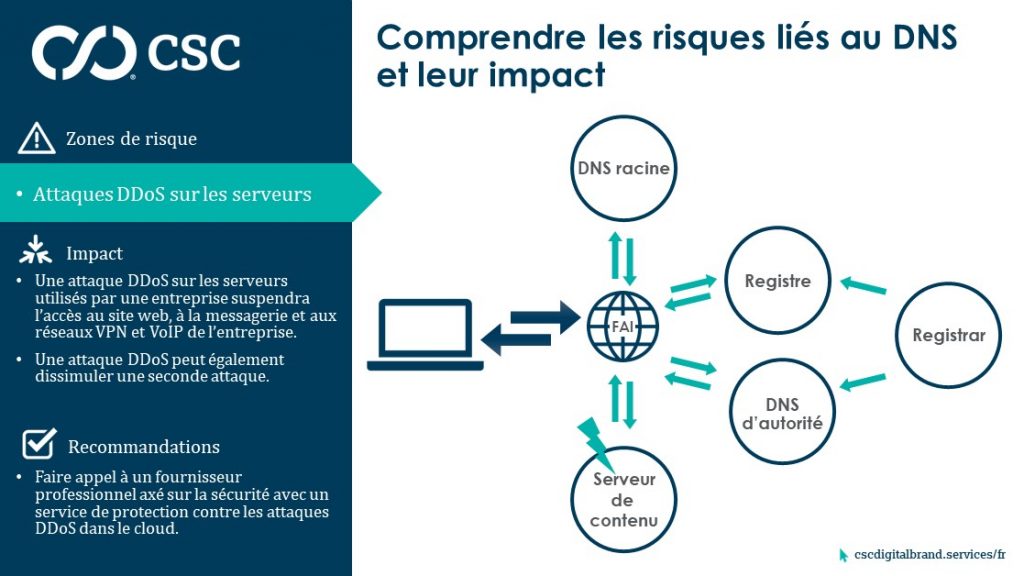

DNS : Une composante fondamentale trop souvent négligée, 3e Partie – Six vulnérabilités DNS supplémentaires qui rendent la sécurité essentielle – CSC